Potente protección contra phishing y ransomware

Detener la ingeniería social y el fraude de los CEO

Vaya un paso por delante de los atacantes

La ventaja de Retarus

Tecnología punta

Protección de datos europea

La transparencia genera confianza

Valoraciones y comentarios de los clientes

Características

- Analiza el tipo MIME, el contenido real y los valores hash

- Extrae texto y huellas digitales de archivos adjuntos (por ejemplo, HTML, PDF, DOC)

- Extrae las URL de los archivos adjuntos para evaluar el riesgo potencial

- Descomprime y escanea archivos ZIP

- Detectar phishing en formularios PDF y HTML

- Analiza imágenes para bloquear el spam basado únicamente en imágenes (por ejemplo, códigos QR).

- Clasifica imágenes similares mediante histogramas de color, además de OCR, reconocimiento facial y de logotipos para identificar campañas fraudulentas.

- Analiza los detalles de la cabecera

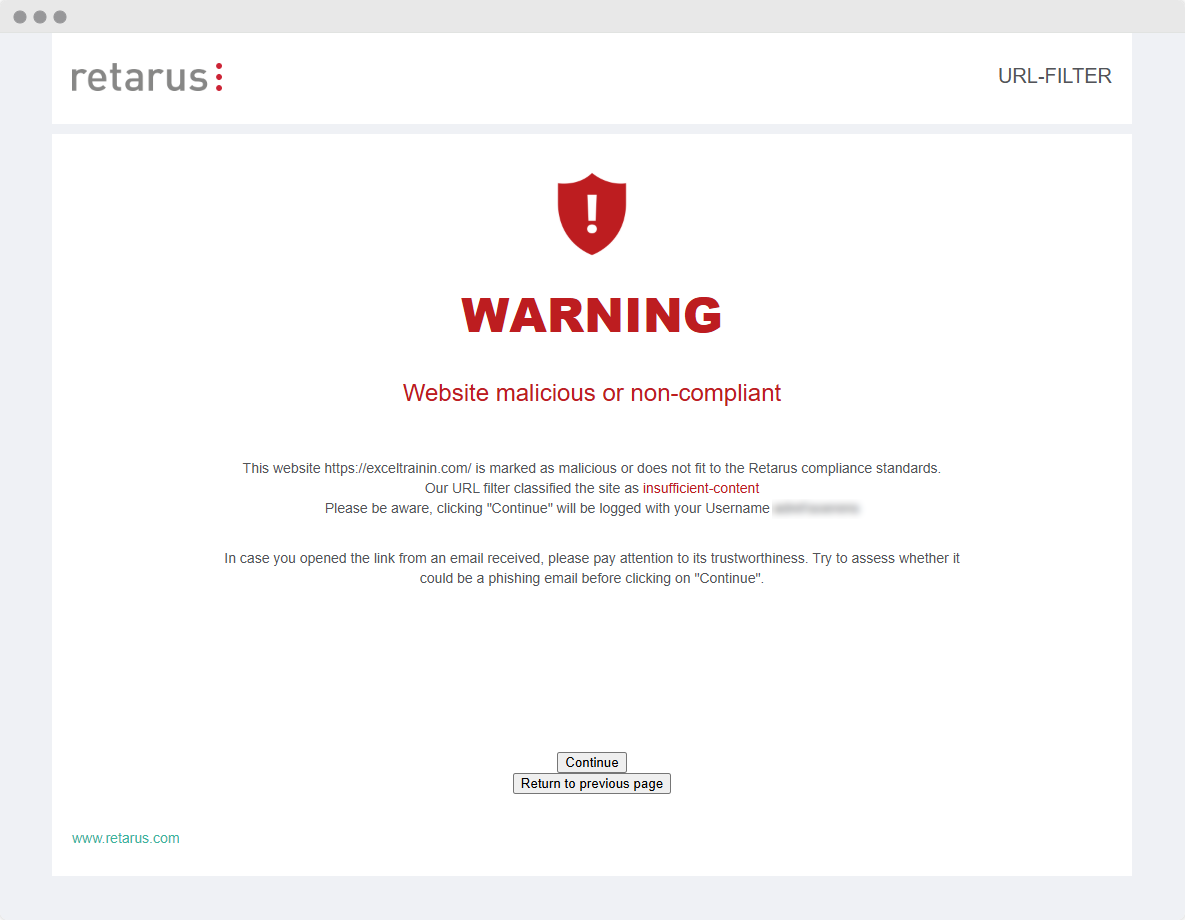

- Comprobación de dominios y conjuntos de caracteres de aspecto similar (similitud de dominios)

- Detecta nombres de remitente falsificados, “from” spoofing o “domain” spoofing.

- Entrega de correos legítimos mediante autenticación de correo electrónico (SPF) y listas de direcciones permitidas (allowlists)

Retarus Seguridad del correo electrónico: La ventaja europea

Oferta de servicios completos en la nube

Verdaderamente europeo, sin compromisos

Experiencia empresarial desde 1992

Personas reales, apoyo real

¿Y ahora qué?

Explore nuestros servicios de seguridad del correo electrónico

AI-Powered Sandboxing

Aísle y analice los mensajes de correo electrónico y los archivos adjuntos antes de que se produzcan daños: cumple las normas de protección de datos.

Post-Delivery Protection

Aumente la seguridad con nuestro sistema patentado Patient Zero Detection, incluso después de haber recibido un correo electrónico.

Siga adelante con la continuidad del correo electrónico

Mantenga la comunicación por correo electrónico, incluso durante las interrupciones, con nuestra solución de reserva independiente.

Preguntas frecuentes

¿Qué datos necesita Retarus para el análisis y cómo se utilizan?

Sólo extraemos metadatos seleccionados, como propiedades de archivos o valores hash, y cotejamos estos detalles con bases de datos de inteligencia sobre amenazas. Por regla general, estos datos son anónimos y no permiten sacar conclusiones sobre contenidos o personas.

¿En qué se diferencia Retarus ATP de las soluciones convencionales de seguridad del correo electrónico?

El gran número de fuentes de datos nos distingue. Empleamos un enfoque de protección multicapa, con métodos de detección proactiva como el análisis heurístico, la multiexploración y el análisis del comportamiento. Esto permite a nuestra ATP detectar de forma fiable incluso malware novedoso o especialmente desarrollado, antes de que las soluciones convencionales tengan la oportunidad de reaccionar.

¿Es Retarus ATP también adecuado para entornos híbridos o en la nube?

Sí, nuestra solución está diseñada para integrarse de forma flexible en infraestructuras existentes on-prem, en la nube o híbridas. Ofrecemos conexión mediante registro MX (pasarela de correo electrónico seguro) o conector (enfoque ICES).

¿Qué papel desempeña la inteligencia artificial en la estrategia de protección de Retarus ATP?

Nuestros filtros basados en IA se utilizan siempre como complemento. Proporcionan una ayuda especialmente valiosa a la hora de reconocer ataques de phishing complejos y analizar los contenidos, el comportamiento del remitente y los detalles del contexto.

¿Cómo ayuda Retarus ATP a nuestro departamento de TI en su trabajo diario?

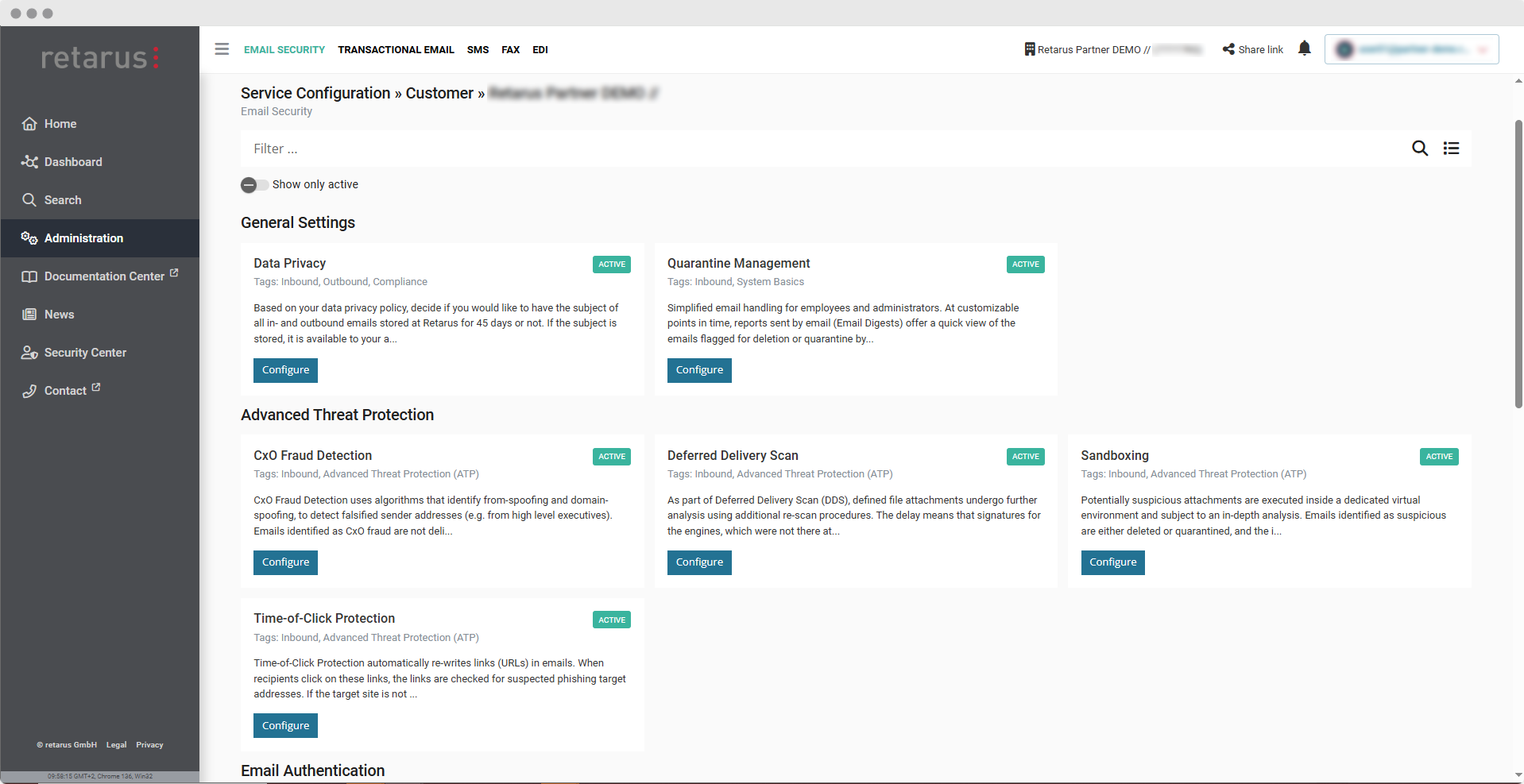

Con paneles de control bien diseñados, informes automatizados y directrices granulares, la solución reduce la carga de trabajo de administración de su equipo de TI y las solicitudes de asistencia mediante un autoservicio de usuario sin esfuerzo (cuarentena en línea y resúmenes diarios por correo electrónico).

¿Qué información reciben los administradores sobre las amenazas?

Para cada paso concluido en sus comprobaciones, Retarus proporciona un punto de seguimiento con el resultado respectivo. Presentados en un resumen ordenado dentro del portal de administración, estos puntos permiten una visión sin fisuras de las razones por las que un correo electrónico ha sido bloqueado, entregado o puesto en cuarentena - ideal para auditorías, trazabilidad y análisis rápido de errores. Además, proporcionamos una amplia gama de eventos para alimentar su herramienta SIEM existente a través de una interfaz.

¿Qué datos necesita Retarus para el análisis y cómo se utilizan?

Sólo extraemos metadatos seleccionados, como propiedades de archivos o valores hash, y cotejamos estos detalles con bases de datos de inteligencia sobre amenazas. Por regla general, estos datos son anónimos y no permiten sacar conclusiones sobre contenidos o personas.

¿En qué se diferencia Retarus ATP de las soluciones convencionales de seguridad del correo electrónico?

El gran número de fuentes de datos nos distingue. Empleamos un enfoque de protección multicapa, con métodos de detección proactiva como el análisis heurístico, la multiexploración y el análisis del comportamiento. Esto permite a nuestra ATP detectar de forma fiable incluso malware novedoso o especialmente desarrollado, antes de que las soluciones convencionales tengan la oportunidad de reaccionar.

¿Qué papel desempeña la IA en la estrategia de protección de Retarus ATP?

Nuestros filtros basados en IA se utilizan siempre como complemento. Proporcionan una ayuda especialmente valiosa a la hora de reconocer ataques de phishing complejos y analizar los contenidos, el comportamiento del remitente y los detalles del contexto.

¿Cómo ayuda Retarus ATP a nuestro departamento de TI en su trabajo diario?

Con paneles de control bien diseñados, informes automatizados y directrices granulares, la solución reduce la carga de trabajo de administración de su equipo de TI y las solicitudes de asistencia mediante un autoservicio de usuario sin esfuerzo (cuarentena en línea y resúmenes diarios por correo electrónico).