Der Ruf nach mehr IT- und insbesondere E-Mail-Sicherheit war noch nie so laut wie heute. Wir öffnen uns zunehmend für die global vernetzte Welt, um miteinander zu kommunizieren, zu handeln und zusammenzuarbeiten. Je mehr wir uns allerdings öffnen, desto verwundbarer werden wir, wie die jüngste Cyberattacke auf Organisationen, die Microsoft Exchange Server im Einsatz haben, Anfang März gezeigt hat. Eine Exchange-Sicherheitslücke führte zunächst zu einer Attacke in den USA. Wenig später griffen die Hacker auch in Europa an.

Um sich vor solchen Angriffen bestmöglich zu schützen, reichen die Sicherheitsmechanismen von unflexiblen on-premises-Infrastrukturen sowie von gängigen Cloud-Office-Lösungen oft nicht aus. Vielmehr müssen Unternehmen für den richtigen Schutz auf flexible Cybersecurity-Lösungen setzen, bei denen ein besonders hohes Augenmerk auf E-Mail-Sicherheit und der zunehmend genutzte Microsoft 365 Security liegt.

So werden Exchange-Sicherheitslücken nicht zum Problem: „Zero Trust“ als Strategie

Der Zero-Trust-Gedanke geht davon aus, dass man grundsätzlich niemandem und nichts vertrauen darf – nicht einmal sich selbst. Das „Zero Trust“-Modell wurde von Forrester bereits vor zwölf Jahren für Digitale Eco-Systeme formuliert und empfohlen. „Zero Trust“ setzt grundsätzliches Misstrauen voraus, um maximale Sicherheit erreichen zu können. Das Beispiel der Attacken auf Exchange Server zeigt, dass Sicherheitsmechanismen bei On-Prem- oder One-Vendor-Ansätzen nicht ausreichen, um Business-Kommunikation ausreichend abzusichern. Ein sicherer, globaler Informationsaustausch kann nur gelingen, indem wir anstatt auf veraltete Insellösungen oder Abschottung auf modulare Plattformen für E-Mail-Sicherheit setzen. Denn modulare Plattformen sind am besten geeignet, um flexibel verschiedene Bausteine zu wählen, miteinander zu verzahnen und so einen höchstmöglichen Grad an Sicherheit für unseren modernen Kommunikationsverkehr zu erreichen.[1]

Cloud-Trend in der Pandemie befeuert Nachfrage nach adäquaten Sicherheitslösungen

Der Cloud-Trend wird durch die COVID-19-Pandemie noch weiter befeuert, wie eine aktuelle IDC-Studie belegt:

- Die Akzeptanz und die Möglichkeiten der Cloud werden kontinuierlich zunehmen und 2024 zu einem geschätzten Marktwert von 1 Billion Dollar führen.

- Die weltweiten Ausgaben für Security wachsen im Zeitraum 2020 bis 2024 durchschnittlich um 8,1 Prozent.

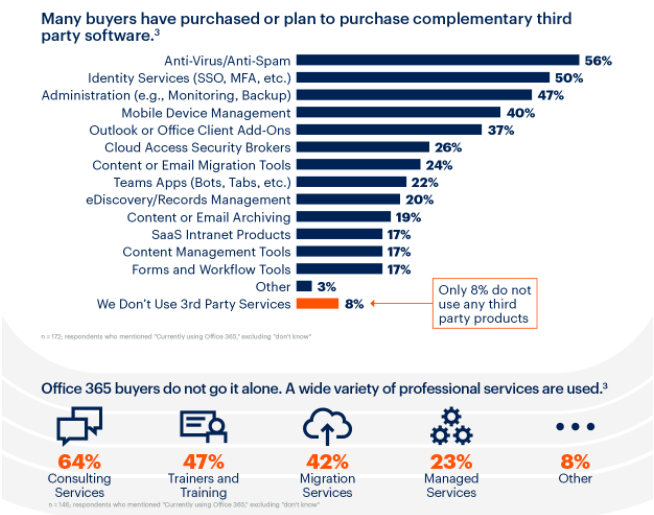

Immer mehr Unternehmen entscheiden sich derzeit für die Cloud-Office Lösungen von Microsoft oder Google. Im Sinne von „Zero Trust“ sollten Anwenderunternehmen allerdings nicht ausschließlich auf eine Cloud-Office-Lösung und die dort integrierten Sicherheitsmechanismen setzen, sondern zusätzliche moderne Security-Technologien und -Services von Drittanbietern einsetzen. Viele Unternehmen verwenden diese bereits, wie eine aktuelle Gartner-Umfrage zeigt:

Aus der obenstehenden Grafik geht hervor:

- 56 Prozent der Microsoft-Office-365-Käufer planen oder nutzen Anti-Virus-/Anti-Spam-Lösungen von Drittanbietern einzusetzen.

- 24 Prozent der Unternehmen planen oder nutzen bereits zusätzliche Content- oder Email-Migrations-Tools.

- Weitere 19 Prozent setzen auf Content- oder Email-Archiving-Produkte von Drittanbietern.

- Insgesamt haben nur 8 Prozent keine Drittanbieter-Lösungen im Einsatz.

„Zero Trust” dank modularer Secure Email Platform

Die meisten gefährlichen Attacken gelangen per E-Mail ins Unternehmen. Spätestens seit dem Inkrafttreten der DSGVO gebührt jedoch gerade per E-Mail ausgetauschten sensiblen Informationen besonderer Schutz. Zu empfehlen ist daher ein Best-Of-Breed-Ansatz, der bewusst auf Technologien verschiedener Anbieter setzt und die verschiedenen Dimensionen der E-Mail mit einbezieht.

Folgende Dimensionen sollten bei der Entscheidung für eine modulare Secure Email Platform mitgedacht werden:

- Basis-Schutz gegen DDoS-Attacken durch multiple und intelligente Filter und Anti-Virus-Software

- Advanced Threat Protection (ATP) zur Abwehr von sehr ausgeklügelten, intelligenten Angriffen (durch zum Beispiel Sandboxing, intelligente und automatische Pattern-Erkennung und intelligentes Traffic-Handling)

- Post-delivery Protection, um gefährliche Links und Hacker-Angriffe auch nach Passieren der Firewall unschädlich zu machen

- Information Protection mit modernen Verschlüsselungs-Technologien, Archivierung und Information Protection-Frameworks zum Schutz sensibler Informationen wie persönliche Daten, Unternehmensgeheimnissen oder Patenten

- Compliance und strikte Einhaltung gesetzlicher Regelungen mithilfe nachprüfbarer Kontrollmechanismen

Lösungen von Drittanbietern wie Retarus ergänzen dabei Microsoft 365 substantiell in den verschiedenen Dimensionen.

Weitere Informationen zur Secure Email Platform von Retarus erhalten Interessierte hier oder bei ihrem Retarus-Ansprechpartner vor Ort.

[1] Gartner hat für den modularen Ansatz zuletzt den Begriff des „Composable Business“ geprägt.