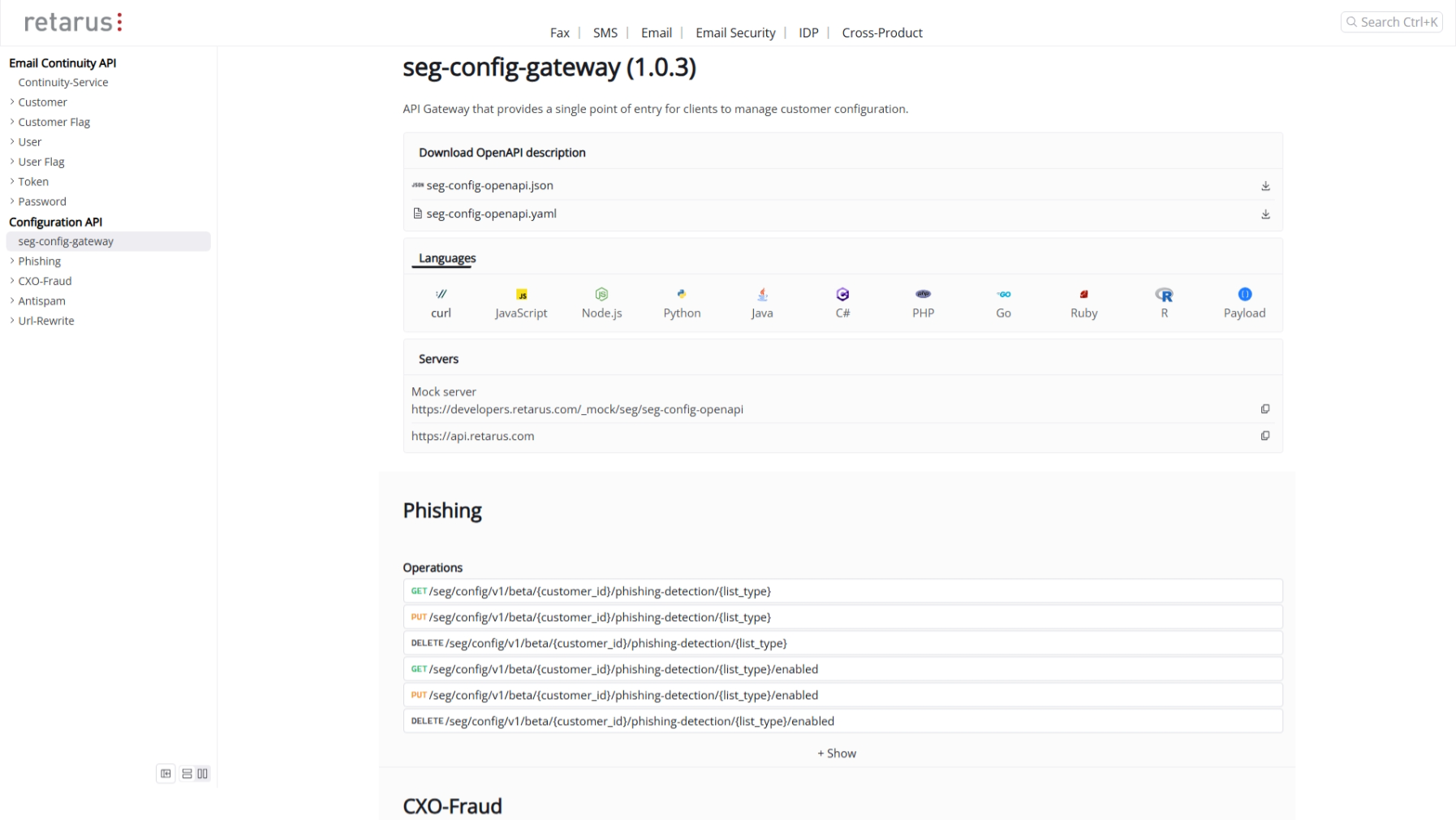

Administrer la sécurité e-mail dans des environnements complexes implique un défi quotidien : maintenir les configurations à jour, gérer des listes fiables et appliquer les politiques de sécurité de manière cohérente. C’est précisément là qu’intervient la nouvelle Configuration API de Retarus Email Security.

Plus d’automatisation pour Retarus Email Security : la Configuration API est disponible

Tags: Email Security